В новой версии Deckhouse Stronghold v.1.15.0 мы повысили стабильность, работоспособность и безопасность решения. В частности, внедрили важную функцию — репликацию хранилищ. Подробнее о том, зачем нужна репликация и как она помогает преодолеть вызовы геораспределённых инфраструктур, расскажем в этой статье.

Кому и для чего нужна репликация

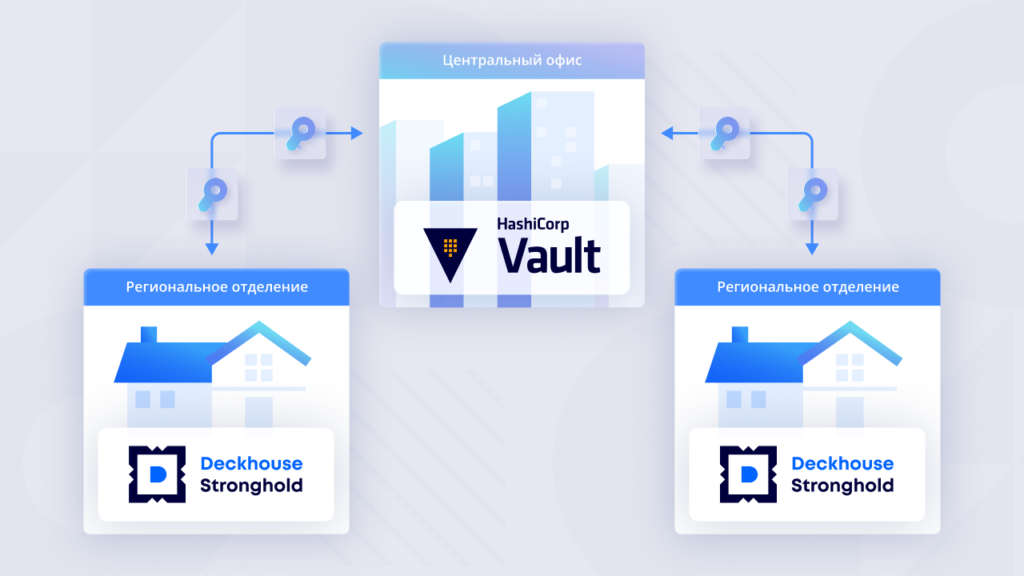

Репликация может потребоваться крупным компаниям с офисами по всей стране. Такие организации, как правило, используют множество различных технологий и инструментов. Получить доступ ко всем этим системам можно с помощью секретов (паролей, ключей API, SSH-ключей, токенов и т. д.), которые, в свою очередь, также необходимо где-то хранить надёжно и безопасно. Для защиты секретов рекомендуется использовать специализированные хранилища, например Deckhouse Stronghold или HashiCorp Vault.

При подобной геораспределённой структуре компании сталкиваются с различными проблемами эксплуатации секретов:

- Сложность передачи секретов в региональные офисы. Доступ к секретам должен быть реализован как в центральном офисе, так и в региональных подразделениях. Передача секретов и управление ими могут быть сложными и небезопасными.

- Использование специфических секретов в региональных офисах. Каждый региональный офис может иметь свои специфические настройки для доступа к корпоративным системам, включая уникальные логины, пароли и конфигурации

- Необходимость ручной ротации в случае компрометации. Если секреты скомпрометированы, требуется оперативно восстановить безопасность системы. Без автоматизации этот процесс требует значительных ручных усилий и времени, что увеличивает риск безопасности из-за возможных задержек в ротации секретов

- Трудоёмкость миграции данных. Переход с одного решения для управления секретами на другое (например, с HashiCorp Vault на Deckhouse Stronghold) требует переноса всех существующих данных и настроек. Миграция может быть трудоёмкой и ресурсоёмкой из-за необходимости повторной конфигурации и переноса данных вручную, что может привести к ошибкам и сбоям.

С подобными вызовами помогает справиться репликация хранилищ секретов, поскольку она обеспечивает более безопасный и удобный доступ к секретам в больших компаниях с геораспределённой структурой.

Как работает репликация в Deckhouse Stronghold

В различных хранилищах секретов репликация реализована по-разному. Например, в HashiCorp Vault есть функционал Performance Replication, который помогает быстро и эффективно копировать секреты из одного хранилища в другое, чтобы ускорить доступ и повысить надёжность работы системы. Данные передаются между несколькими серверами Vault, обеспечивая высокую скорость доступа к секретам, даже если один из серверов занят или недоступен.

Реализованный в Stronghold механизм репликации построен по архитектуре master-slave с применением pull-модели получения данных — подчинённые slave-узлы сами опрашивают master-узел. Такой механизм репликации эффективен для хранилищ типа KV1 и KV2, так как обеспечивает их синхронизацию по расписанию или в соответствии с заданными настройками.

KV относится к категории built-in-плагинов и предоставляет две версии движка для хранения данных:

- KV1 самый простой и понятный — это обычный алгоритм сохранения key-value без версионирования и прочих сложностей.

- KV2 предоставляет расширенный функционал — возможность создавать версии секретов, удаление и восстановление данных, полное уничтожение определённой версии секрета, задание TTL для каждой версии, добавление metadata для каждого секрета.

Параметры репликации задаются дополнительными настройками при монтировании нового KV-хранилища. После завершения настройки локальное хранилище автоматически переводится в режим «только чтение». Это гарантирует, что все изменения проводятся только в исходном хранилище, а на подчинённые узлы они поступят при очередной синхронизации. Режим «только чтение» отключается вместе с отключением репликации в настройках хранилища секретов.

В результате механизм репликации в Stronghold позволяет бизнесу обеспечить высокий уровень устойчивости и доступности данных, минимизируя риски и повышая эффективность управления корпоративными секретами.

Подробнее о том, как устроен механизм репликации в Deckhouse Stronghold, а также о тонкостях и сложностях его разработки вы можете прочитать в нашей новой статье на Habr.

Какие обновления Deckhouse Stronghold в планах на 2025 год

В этом году мы планируем значительно расширить функциональность нашего продукта, добавив несколько ключевых возможностей:

- Вариант поставки в виде контейнера или исполняемого файла. Мы стремимся обеспечить гибкость в развёртывании решения, предоставляя его в виде Docker-контейнера или исполняемого файла.

- Возможность делегирования прав на частичное управление политиками. Эта функция позволит администратору системы передавать некоторым пользователям ограниченные полномочия по управлению определёнными аспектами политик безопасности.

- Поддержка криптоалгоритмов ГОСТ. Поддержка российских криптографических стандартов важна для компаний, которым необходимо соответствовать требованиям ГОСТ 34.12-2018.

- Интеграция с аппаратными модулями безопасности:

- возможность хранения корневого ключа целиком внутри HSM (Hardware Security Module);

- автоматическое распечатывание с использованием HSM и TPM (Trusted Platform Module).

Эти улучшения сделают Deckhouse Stronghold ещё более безопасным, гибким и удобным в использовании в разнообразных сценариях.